安全团队有一项重要工作:保护组织免遭不断变化的威胁

随着数据量不断增长、威胁不断变化和安全警报数量日趋庞大,可能会让人不知所措。但是有一个更好的方法。

Cortex® XSIAM™将包括XDR、SOAR、SIEM、ASM等在内的SOC功能整合到单个SecOps平台中。

该平台可确保安全分析师能够获得人工智能驱动的结果和自动化优先的方法,从而:

- 简化SecOps并降低操作复杂性。

- 快速准确地大规模阻止威胁。

- 加速事件补救和安全结果。

查看运行中的XSIAM。

您开始在XSIAM指挥中心的一天工作;通过指挥中心,您可以看到安全操作的完整概览。

在这里,您可以监视所摄取的数据源,跟踪安全指标,并查看有多少警报报告了各种安全事件。

您可以看到XSIAM自动解决了多少事件,然后,将注意力转向需要关注的事件。

让我们深入了解一下。

您的开放事件列表可显示需要调查的潜在数据泄露事件,因此,您进入事件视图。

数据融合和警报拼接

调查和解决此事件所需的所有信息均列于一个界面。

基于您所摄取的数据源,XSIAM的人工智能驱动模型可自动将不同的警报拼接到此事件中。您可以看到所涉及的每个警报和数据源。

SmartScoring风险优先事项

该事件为“危急事件”,风险评分为100分。原因如下:

XSIAM SmartScore™是一款人工智能驱动的引擎,可自动计算风险评分,并充分解释其背后的特定事件因素。

通过“危急”分类和100分的SmartScore评分量表,不会浪费任何时间。

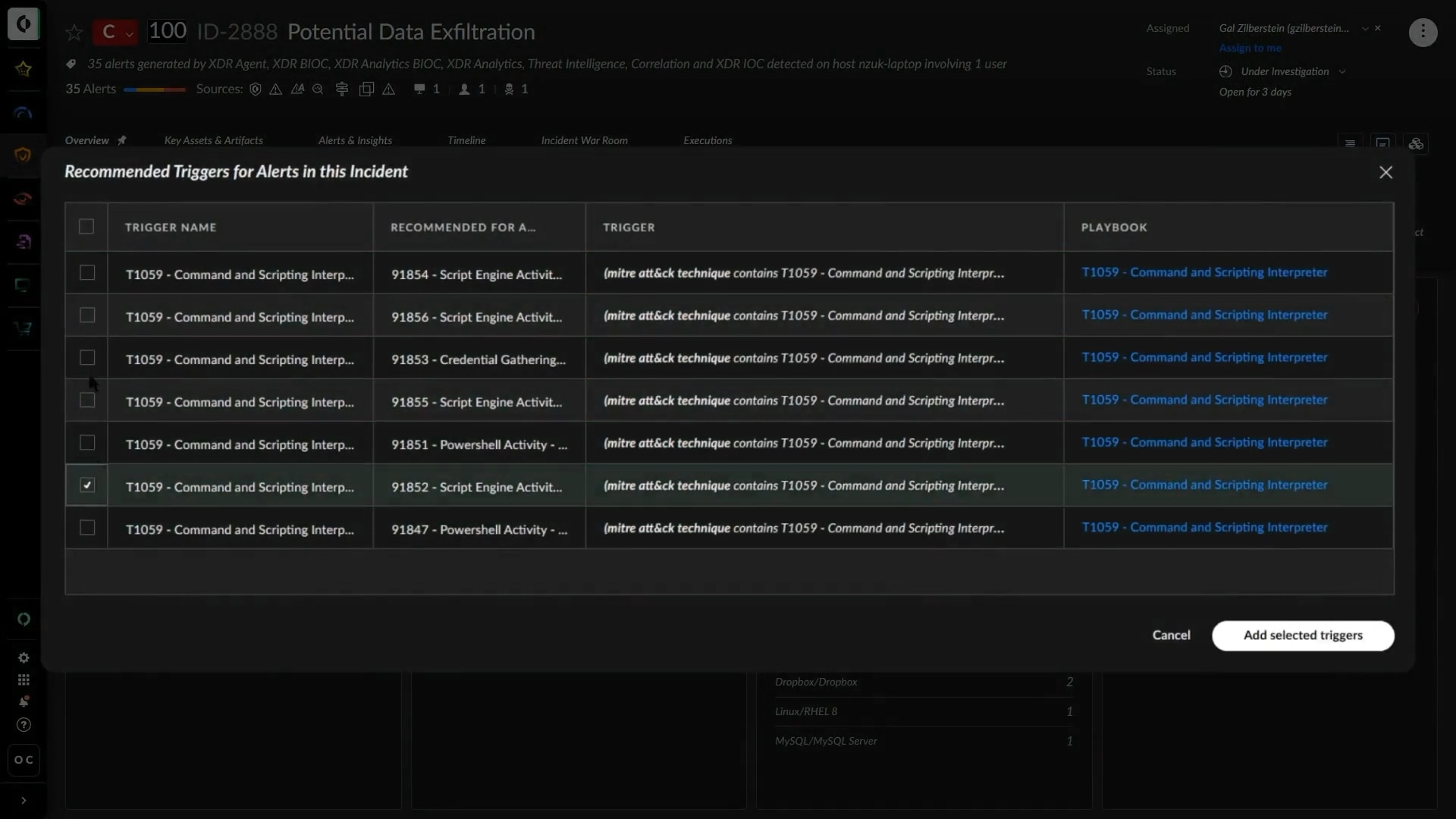

甚至在您查看此事件之前,XSIAM就已经针对多个安全警报自动运行脚本。它还会运行一些需要您的审查和意见的脚本。

根据在此事件中观察到的其他活动,XSIAM还会以智能的方式向您推荐可能想要运行的其他脚本。

您将深入了解所推荐的其中一个脚本。

您可以立即运行所推荐的脚本。或者,您可以在运行脚本操作之前进行预览。

在“执行”选项卡下,您可以获得此事件中所发生全部细节的完整概览。

因果关系视图会连接警报并提供与事件相关活动的视觉资料。

在该视图下,您可以了解各种数据和警报源之间发生的全部情况。

在这里,您将深入研究特定事件,以获得更多背景和细节。

在此事件中,PowerShell被用来执行几个可疑的子进程。

如果您想要详细了解所有威胁行为者的行动,可以看到它们映射回MITRE ATT&CK®战术和技术。

在调查此事件并采取所建议的补救措施之后,您可解决该事件。

… 并输入您的意见。

但还有更多功能。XSIAM帮助让您的日常工作变得更加安全和高效。

XSIAM将从您针对此事件采取的操作中学习,并在您的环境中发生类似事件时自动触发未来任务,以提供建议。

因此,您在这里执行的手动操作将来将由XSIAM处理,从而提高您的日常安全性,并允许您在更短的时间内解决更多事件。

所有这些操作都通过一种全新的安全操作方法得以实现。

XSIAM的平台整合、人工智能驱动的结果和自动化优先的方法改变了SOC功能。

XSIAM中摄取的数据经过优化以检测异常或恶意活动

广泛的集成支持和简化的数据导入可降低工程和基础设施的复杂性,并允许SOC轻松摄取更多数据源。

只需点击几下,即可轻松引入新的数据源…

卓越的分析需要卓越的数据。连续的数据收集、拼接和原始数据的规范化使XSIAM具有卓越的安全分析能力。

在这种情况下,您要向XSIAM添加一个新的Dropbox数据源。

您可以查看并控制正在导入的内容。这使得数据和自动化导入变得容易。

除了导入数据之外,您还可以快速导入与Dropbox相关的现有自动化内容包,包括脚本、控制面板等。

您 + Cortex XSIAM

无论何种威胁在您的环境中兴风作浪,Cortex XSIAM都可为您提供全面的人工智能协助、自动化和透明度,让您完全掌控并从容应对各种事件,可以去做工作和生活中最重要的事情。

用Cortex XSIAM改造您的SOC。

马上咨询专家